Cyberprzestępcy zaktualizowali niesławne złośliwe oprogramowanie ClickFix, aby przebrać je za legalną aktualizację systemu Windows, nakłaniając użytkowników do wklejenia złośliwego polecenia w oknie Uruchom. Niezwykle sprytne jest to, że wykorzystuje dane pikseli z PNG do wdrażania infostealerów, które kradną nazwy użytkowników, hasła, portfele kryptograficzne, dane bankowe, dane osobowe i inne.

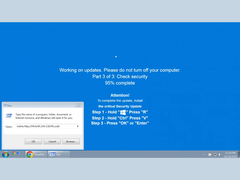

Badacze cyberbezpieczeństwa Huntress niedawno ujawnili nowy wariant ClickFix. Złośliwe oprogramowanie wdraża pełnoekranową stronę przeglądarki, która naśladuje pełnoekranową aktualizację systemu Microsoft Windows, z paskiem postępu i 95% statusem ukończenia "krytycznej aktualizacji zabezpieczeń"

To złośliwe oprogramowanie można znaleźć głównie na fałszywych stronach internetowych dla dorosłych, które naśladują popularne strony, często podszywając się pod reklamy lub monity o weryfikację wieku. Po kliknięciu reklamy, filmu lub monitu o weryfikację wieku pojawia się fałszywy ekran powitalny aktualizacji systemu Windows.

Złośliwe oprogramowanie instruuje następnie użytkowników, aby nacisnęli klawisz Windows + R, aby otworzyć Uruchom, wkleić skopiowany wcześniej złośliwy kod i przekazać dostęp administracyjny cyberprzestępcom.

Gdy polecenie zostanie aktywowane, uruchamia program mshta (Microsoft HTML Application Host) z adresem URL, który służy również jako wektor ataku. Preinstalowane narzędzie pobiera następnie ładunek z zakodowanego szesnastkowo adresu URL i uruchamia śmieciowy kod PowerShell, aby uniemożliwić narzędziom takim jak Bitdefender podjęcie działań lub wykrycie złośliwej aktywności. Następnie wdraża kod, który odszyfrowuje plik PNG, wyodrębnia instrukcje powłoki i wstrzykuje je do procesów już uruchomionych na platformie docelowej.

Obraz PNG, mimo że wydaje się nieszkodliwy, zawiera złośliwy kod osadzony w danych pikseli, które zespół .NET odszyfrowuje. Po kilku dodatkowych poleceniach wdraża infostealery, takie jak Rhadamanthys lub LummaC2, które skrobią dane i naciśnięcia klawiszy w poszukiwaniu haseł, danych uwierzytelniających i portfeli kryptograficznych przechowywanych cyfrowo, a następnie wysyłają je na zagraniczne serwery.

Huntress stwierdziła, że ten konkretny wariant ClickFix krąży w Internecie od początku października, a wiele stron internetowych i domen nadal hostuje fałszywy monit o aktualizację, nawet jeśli jest on wdrażany na tych stronach z różnym poziomem zaawansowania.

Hakerzy ukrywają złośliwy kod w niewinnie wyglądających obrazach lub dodają mnóstwo bezużytecznych linii, nawet myląc niektórych ekspertów ds. cyberbezpieczeństwa szukających złośliwego kodu poprzez zaciemnianie. Huntress stwierdziła, że w kodzie znaleźli dziwne rzeczy, takie jak cytat ze starego spotkania ONZ: "W odniesieniu do etapu III, zdecydowanie zalecamy całkowite zniszczenie całej broni, ponieważ w przeciwnym razie nie można zapewnić trwałego pokoju"

To złośliwe oprogramowanie ClickFix Windows Update jest zdecydowanie jedną z najbardziej pomysłowych, a jednocześnie złowieszczych form kradzieży informacji, jakie do tej pory widziano. Zaleca się sprawdzanie adresów URL domen i unikanie klikania reklam lub uruchamiania jakichkolwiek poleceń bezpośrednio na swoich urządzeniach, zwłaszcza gdy mogą one nieumyślnie zapewnić otwarcie dla wyrafinowanego złośliwego oprogramowania, takiego jak ClickFix.