Pojawił się nowy ransomeware, który potrafi ominąć jedno z najlepszych zabezpieczeń przed złośliwym szyfrowaniem dysków.

HybridPetya to wirus, który został niedawno wykryty przez firmę ESET zajmującą się cyberbezpieczeństwem. Złośliwe oprogramowanie może ominąć UEFI Secure Boot, narzędzie systemu Windows, które sprawdza certyfikaty oprogramowania, które próbuje uruchomić się na dysku twardym, gdy komputer jest włączony. Ta kontrola bezpieczeństwa teoretycznie zapobiega uruchamianiu złośliwego kodu lub nieoficjalnego oprogramowania.

HybridPetya może jednak wykryć, kiedy zainfekowany dysk używa UEFI z partycjonowaniem GPT i może ominąć Secure Boot. Po obejściu Secure Boot złośliwe oprogramowanie dodaje, usuwa lub zmienia pliki rozruchowe na dysku partycji rozruchowej, aby zablokować i zaszyfrować pozostałe dane dysku.

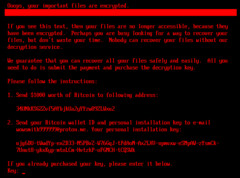

Po aktywacji HybridPetya wyświetli użytkownikowi komunikat informujący, że wszystkie jego pliki zostały zaszyfrowane. Nota okupu zawiera również instrukcje dotyczące wysłania Bitcoinów o wartości 1000 USD do portfela. Zainfekowany użytkownik jest również proszony o wysłanie swojego portfela Bitcoin i wygenerowanego klucza instalacyjnego na adres e-mail ProtonMail w celu otrzymania klucza deszyfrującego.

ESET stwierdził, że do 12 września nie zauważył żadnych rzeczywistych ataków z wykorzystaniem HybridPetya. W tym świetle wydaje się, że oprogramowanie ransomware może być dowodem koncepcji lub może znajdować się w fazie testowej przed wdrożeniem. Dobrą wiadomością jest to, że exploit wykorzystywany przez złośliwe oprogramowanie został rozwiązany w łatce systemu Windows w styczniu (styczeń 2025 Patch Tuesday), więc jeśli komputer z systemem Windows jest aktualny, powinien być bezpieczny. Nie ma pewności, czy HybridPetya może wpłynąć na inne systemy operacyjne, takie jak macOS lub Linux.